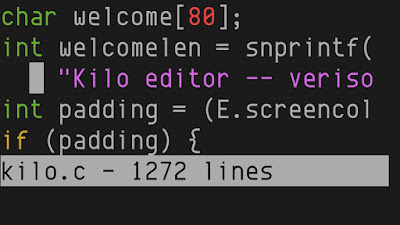

Kilo: Un sencillo editor de código

Navegando por Internet me he encontrado con esta joya llamada Kilo, un sencillo editor de código cuyo desarrollo apenas ocupa las 1000 lineas de código en C y que tiene muchas funcionalidades a pesar de su reducido tamaño como busqueda, resaltado de sintaxis, etc. Se trata de un excelente ejemplo sobre como implementar editores de código y asi mismo un excelente punto de partida para crear un editor de código propio que exceda el original en funcionalidades. Su autor Salvatore Sanfilippo [ https://github.com/antirez/kilo ] ha abierto su desarrollo y anima a cualquiera a que lo mejore o haga fork y mejore sus funcionalidades. El código se entiende muy bien aunque hay algunos conceptos que se me escapan. Afortunadamente hay un tutorial por Jeremy Ruten [ https://viewsourcecode.org/snaptoken/kilo/ ] que en un inglés claro y conciso nos ayuda paso a paso a crear nuestro clon de Kilo con explicaciones detalladas. Siempre habia tenido en mente que queria p...